-

ISBN9787121341083

-

印刷时间2018-05-01

-

库存正在获取...

降低网络防范黑客的入门门槛,

适合所有中小企业和传统企业;

罗列常见的攻击手段和防范方法,

让网站管理人员都具备基本的保护能力;

Python 编程的简单实现,

让网络运维变得更简单;

各种黑客工具的理论和原理解剖,

让人知其然更知道防范于未来;

涉及互联网和局域网,

让企业级网管工作更轻松;

涵盖Linux&Windows 的知识点。

hstking,本名胡松涛,高级网络安全工程师,长期主管网络安全、大型信息系统搭建等工作,专职做网络安全研究,常年活跃于“红客联盟”和“黑客安全网”,服务于Python开源社区,对Python安全和爬虫技术有深入研究。在安全方面,Python的应用非常简单,但却很高效,本书中的11招安全攻防技术是他总结出的精华,既浅显易懂又是重中之重。

本书是一本黑客技术的入门实战书籍,从最初的工具选择,一直到最后的攻击演示,由浅入深地引导读者全面系统地掌握网络安全防范技术,借助Python打造更安全的网络。本书分为11章,提供了互联网和局域网中30余种网络攻击的攻击方式和防范秘籍,利用Python工具和脚本让网络更安全。这30余种方法,包括SQL注入、内网攻击、木马潜伏、漏洞监测等,笔者按照攻击手法将其分为11类,每种手法从概念、原理、工具、防范秘籍等方向进行了阐述,是一本所有公司都该入手的网络安全防范入门书。

本书内容丰富,选取了典型的示例,实用性强,适合网络入门者和对Python语言有初步了解的读者阅读。

1.1 认识黑客 1

1.1.1 黑客的定义 1

1.1.2 黑客守则 2

1.2 基本工具 3

1.2.1 操作系统 3

1.2.2 安装ConEmu 4

1.2.3 安装Python 8

1.2.4 安装Git 16

1.3 安装虚拟机 21

1.3.1 下载VMware 21

1.3.2 Windows下安装VMware Workstation 23

1.3.3 Linux下安装VMware Workstation 24

1.4 安装Docker 28

1.4.1 下载Docker For Docker 29

1.4.2 Windows下安装设置Docker 31

1.4.3 Linux下安装设置Docker 35

1.4.4 Docker使用 37

1.4.5 取消Docker服务 43

1.5 防范总结 45

第2招 扫描漏洞 46

2.1 系统扫描工具 46

2.1.1 系统漏洞 46

2.1.2 系统扫描 47

2.1.3 工具选择 47

2.2 Nexpose安装 48

2.2.1 下载Nexpose 48

2.2.2 Windows下安装Nexpose 51

2.2.3 Linux下安装Nexpose 55

2.3 Nexpose扫描 56

2.3.1 激活Nexpose 56

2.3.2 准备靶机 60

2.3.3 系统扫描 66

2.3.4 漏洞利用 70

2.3.5 系统扫描防范秘籍 77

2.4 防范总结 81

第3招 暴力破解的秘密 82

3.1 Web暴力破解 82

3.1.1 准备靶机DVWA 82

3.1.2 软件准备――Burp Suite 92

3.1.3 Low级别的暴力破解 96

3.1.4 Medium级别的暴力破解 105

3.1.5 High级别的暴力破解 107

3.1.6 Web暴力破解防范秘籍 114

3.2 端口暴力破解 115

3.2.1 Nmap扫描器 115

3.2.2 暴力破解工具Hydra 128

3.2.3 软件准备――Nmap 130

3.2.4 软件准备――Hydra 133

3.2.5 准备靶机 135

3.2.6 数据库的暴力破解 136

3.2.7 HTTP的暴力破解 138

3.2.8 端口爆破防范秘籍 140

3.3 E-mail暴力破解 141

3.3.1 Hydra破解邮箱 142

3.3.2 Python破解邮箱 142

3.3.3 邮箱爆破防范秘籍 147

3.4 防范总结 147

第4招 防SQL注入 148

4.1 SQL准备 148

4.1.1 准备MySQL的Windows客户端 149

4.1.2 准备MySQL的Linux客户端 152

4.1.3 通过客户端连接服务器 153

4.2 SQL语句 155

4.2.1 创建数据库和表 155

4.2.2 添加、修改、查询数据 158

4.2.3 删除表和数据库 160

4.3 DVWA SQL注入 162

4.3.1 Low级别注入 162

4.3.2 Medium级别注入 169

4.3.3 High级别注入 174

4.4 使用工具注入 176

4.4.1 SQL注入工具选择 176

4.4.2 Sqlmap下载安装 177

4.4.3 Sqlmap参数 179

4.4.4 Sqlmap注入――Low级别 182

4.4.5 Sqlmap注入――Medium级别 187

4.4.6 Sqlmap注入――High级别 188

4.4.7 Sqlmap之tamper 188

4.4.8 Sqlmap防范秘籍 189

4.5 防范总结 190

第5招 防命令注入 191

5.1 DVWA命令注入 191

5.1.1 Low级别注入 191

5.1.2 Medium级别注入 193

5.1.3 High级别注入 195

5.1.4 命令注入防范秘籍 196

5.2 防范总结 197

第6招 看清文件上传木马 198

6.1 木马 198

6.1.1 最简单的木马 198

6.1.2 小马变形 199

6.1.3 大马 200

6.1.4 木马连接工具 200

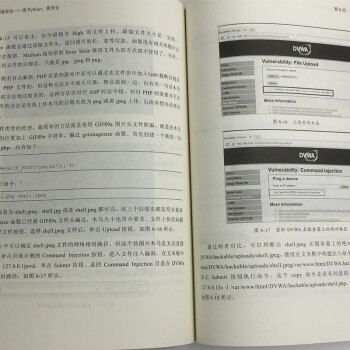

6.2 DVWA上传 201

6.2.1 Low级别上传 202

6.2.2 Medium级别上传 203

6.2.3 High级别上传 209

6.2.4 上传木马防范秘籍 212

6.3 防范总结 213

第7招 看清Web攻击 214

7.1 非特定目标 214

7.1.1 寻找注入点 214

7.1.2 Sqlmap注入 217

7.1.3 寻找后台 220

7.1.4 钟馗之眼――ZoomEye 221

7.2 特定目标 223

7.2.1 Nmap扫描 224

7.2.2 搜索公开漏洞 225

7.2.3 社工库 225

7.2.4 防范秘籍 226

7.3 防范总结 227

第8招 利用Python监测漏洞 228

8.1 Heart Bleed漏洞 228

8.1.1 Heart Bleed漏洞简介 228

8.1.2 创建靶机 229

8.1.3 测试靶机 231

8.1.4 Heart Bleed漏洞防范秘籍 233

8.2 Struts 2远程代码执行漏洞 235

8.2.1 漏洞简介 235

8.2.2 创建靶机 236

8.2.3 测试靶机 237

8.2.4 Struts2防范秘籍 238

8.3 防范总结 239

第9招 潜伏与Python反向连接 240

9.1 清理网络脚印 240

9.1.1 IP追踪原理 240

9.1.2 Tor下载――Windows版 241

9.1.3 Tor下载――Linux版 242

9.1.4 Tor安装配置――Linux版 243

9.1.5 Tor安装配置――Windows版 248

9.1.6 Tor防范秘籍 252

9.2 反向连接――Netcat 253

9.2.1 Windows服务器的反向连接 253

9.2.2 Linux服务器的反向连接 258

9.2.3 反向连接使用技巧 264

9.2.4 反向连接防范秘籍 265

9.3 防范总结 265

第10招 无线破解 266

10.1 准备工具 266

10.1.1 硬件准备 266

10.1.2 软件准备 267

10.2 aircrack-ng破解 267

10.2.1 aircrack-ng说明 268

10.2.2 WEP破解 270

10.2.3 WPA破解 278

10.2.4 aircrack-ng防范秘籍 284

10.3 pin码破解 286

10.3.1 Reaver破解原理 286

10.3.2 Reaver破解 287

10.3.3 pin码防范秘籍 290

10.4 防范总结 291

第11招 内网攻击 292

11.1 嗅探原理 292

11.1.1 数据分发 292

11.1.2 嗅探位置 294

11.1.3 嗅探软件 296

11.1.4 开始嗅探 300

11.2 ARP欺骗 304

11.2.1 ARP欺骗原理 304

11.2.2 ARP欺骗软件 305

11.2.3 安装Cain 305

11.2.4 Cain欺骗、嗅探 305

11.3 中间人攻击 312

11.3.1 会话劫持原理 312

11.3.2 获取会话Cookies 313

11.3.3 注意事项 319

11.3.4 中间人攻击防范秘籍 319

11.4 防范总结 324